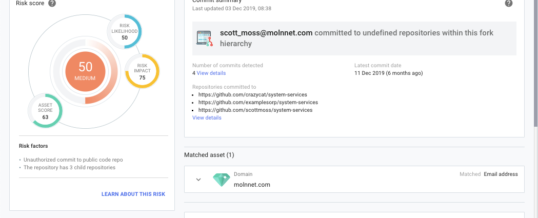

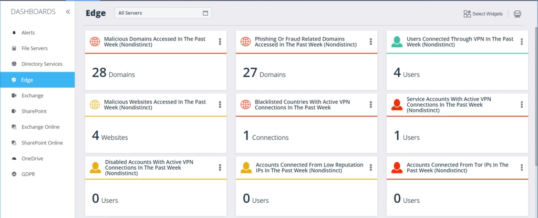

Monitoring-Tool von Digital Shadows greift auf Datenbank mit über 15 Mrd. offengelegten Logindaten

Frankfurt, 21. Juli 2020 – Digital Shadows baut die Funktionalitäten und Services rund um seine Monitoring-Lösung SearchLight für das Open, Deep und Dark Web weiter aus. Neue Alerts melden exponierte Zugangsdaten nahezu in Echtzeit – einschließlich des aktuellen digitalen Risikos für Unternehmenssysteme und Nutzerkonten.

Um die ...

weiterlesen →JUL

2020